Malgré la croissance exponentielle du nombre d’applications de messagerie et de plateformes de médias sociaux au cours des dernières années, les adresses électroniques n’ont pas perdu de leur éclat. Les courriels restent la méthode de communication la plus courante entre les individus et les organisations, ou entre les organisations et les individus. Les courriels peuvent contenir des données et des informations hautement sensibles et confidentielles, allant des données personnelles aux plans et stratégies d’entreprise, en passant par les transactions financières et bancaires, sans compter qu’ils peuvent être utilisés comme moyen de récupérer l’accès à des comptes et à d’autres services, de sorte que la sécurisation des comptes de messagerie et leur protection contre les pirates et les hackers est une question essentielle qui ne doit pas être prise à la légère en raison des risques et des conséquences qui peuvent en résulter

Dans cet article, nous allons passer en revue quelques-unes des erreurs et pratiques courantes que commettent de nombreux utilisateurs et qui nuisent à la sécurité et à la confidentialité de leurs comptes de messagerie et les rendent plus vulnérables au piratage.

Table des matières

- Ouverture du courrier électronique sur des appareils publics

- Utiliser un mot de passe faible

- Utilisation répétée du même mot de passe pour plusieurs comptes

- L’utilisation d’un logiciel de gestion de mots de passe peu fiable

- S’inscrire sur des sites peu connus avec votre adresse e-mail principale

- Cliquer sur des liens et télécharger des fichiers de sources inconnues

- Se connecter aux réseaux Wi-Fi publics

1- Ouverture du courrier électronique sur des appareils publics

Nous avons souvent besoin de consulter nos courriels ou d’envoyer un message urgent à partir d’ordinateurs situés sur le lieu de travail ou dans des lieux publics tels que les écoles, les universités, les cafés informatiques et les bibliothèques, qui peuvent être accessibles à un grand nombre d’utilisateurs. Il est facile pour les fouineurs d’installer des logiciels espions spéciaux et de suivre l’activité des utilisateurs sur ces appareils, ce qui leur permet finalement de voler des informations d’identification et de se connecter aux comptes de courrier électronique de ces utilisateurs.

Il est recommandé d’éviter autant que possible de se connecter à son compte de messagerie ou de saisir des données confidentielles et sensibles sur des appareils publics. S’il est urgent de le faire, il est possible de minimiser les dommages en faisant preuve de prudence et en se connectant à l’appareil en mode invité, en activant le mode navigation privée dans le navigateur web et en veillant à se déconnecter du compte immédiatement après avoir fini de l’utiliser et avant de quitter l’appareil, car cela permet d’effacer les données de la session, l’historique des activités et les mots de passe, et d’éviter de se retrouver dans une situation de conflit d’intérêts. En mode invité, activez le mode incognito dans le navigateur web et veillez à vous déconnecter du compte immédiatement après avoir fini de l’utiliser et avant de quitter l’appareil, car cela permet d’effacer les données de session, l’historique des activités et les mots de passe, et empêche tout utilisateur ultérieur de l’appareil de consulter ces données de session.

2- Utiliser un mot de passe faible

De nombreuses personnes ont tendance à utiliser des mots de passe courts composés de lettres ou de chiffres ayant une signification spécifique pour les rendre plus faciles à retenir, comme la date de naissance, le nom des enfants ou des animaux domestiques, mais si cela vous aide à bien retenir vos mots de passe, cela aide également les fouineurs à deviner vos mots de passe et à pirater vos comptes facilement, surtout s’ils sont dans votre entourage ou s’ils connaissent beaucoup d’informations sur vous, et même s’ils ne savent pas grand-chose sur vous. Même s’ils n’en savent pas beaucoup sur vous, certains pirates peuvent accéder à votre courrier électronique en utilisant des outils d’intelligence artificielle spécialisés qui peuvent deviner vos mots de passe. La meilleure façon d’éviter cela est de vous assurer que vous utilisez des mots de passe suffisamment forts lorsque vous définissez le mot de passe de votre compte de courrier électronique.

Plus le mot de passe est long (11 caractères ou plus) et complexe (lettres majuscules et minuscules, chiffres et symboles), plus il sera difficile à deviner, même à l’aide d’outils d’IA spécialisés, ce qui réduit le risque de piratage de votre messagerie électronique. Si vous n’êtes pas en mesure de créer ou de mémoriser des mots de passe forts, vous pouvez utiliser une application fiable de gestion des mots de passe qui vous aide à générer des mots de passe forts et à les remplir automatiquement et en toute sécurité lorsque vous vous connectez à votre compte de messagerie.

3- Utilisation répétée du même mot de passe pour plusieurs comptes

L’utilisation d’un mot de passe fort pour votre courrier électronique rend effectivement plus difficile l’accès à votre compte pour les pirates, mais elle ne l’empêche pas complètement, de sorte que le piratage de l’un de vos comptes ou de vos appareils reste possible.

Les cyberattaquants sont conscients du fait que certaines personnes utilisent un seul mot de passe pour plusieurs comptes à la fois, par commodité et pour faciliter la mémorisation des mots de passe, ce qui est une grave erreur dans laquelle nous pouvons tomber sans nous rendre compte du danger qu’elle représente. Une fois qu’un de vos comptes tombe entre leurs mains et qu’ils parviennent à connaître le mot de passe de ce compte, tous vos autres comptes et appareils pour lesquels vous utilisez le même mot de passe deviennent accessibles, avec toutes les données sensibles et confidentielles qu’ils peuvent contenir.

Pour assurer la sécurité de votre courrier électronique, le mot de passe de votre compte ne doit pas être le même que celui que vous utilisez pour vous connecter à un autre compte ou appareil. Vous devez utiliser un mot de passe fort et unique pour chaque compte ou appareil que vous possédez, et ne pas essayer de le conserver par écrit sur un papier ou ailleurs. Vous pouvez vous fier à un programme ou à une application de gestion des mots de passe fiable.

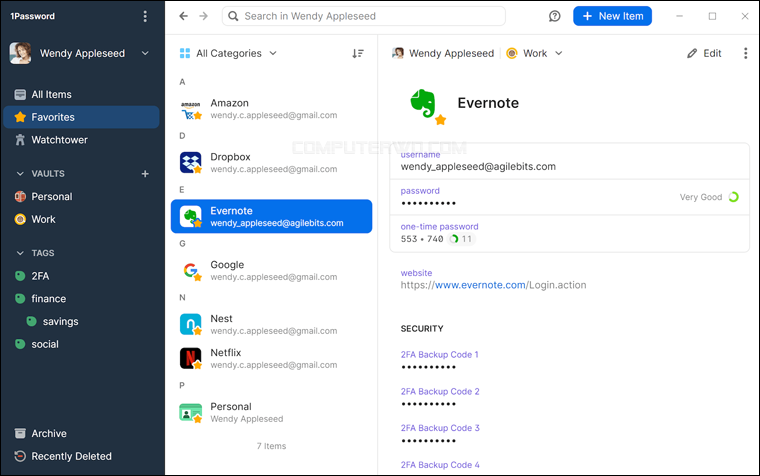

4- L’utilisation d’un logiciel de gestion de mots de passe peu fiable

Si nous nous engageons à définir des mots de passe forts et différents pour chacun de nos comptes, nous pouvons avoir besoin d’utiliser un gestionnaire de mots de passe spécialisé qui nous aide à mémoriser et à remplir automatiquement les mots de passe de nos comptes sans trop de tracas et de fatigue mentale et sans risquer de perdre l’accès à ces comptes.

Cependant, les applications et programmes de gestion de mots de passe peuvent parfois être eux-mêmes une source de danger, lorsqu’ils constituent une cible de choix pour les attaquants. S’ils ne sont pas suffisamment fiables et sécurisés, il est probable que le piratage de ces applications réussisse. Pour éviter cela, il est toujours recommandé d’utiliser des applications et programmes de gestion de mots de passe très fiables, tels que Google Password Manager, et de veiller à vérifier périodiquement les mots de passe enregistrés dans l’application et à les modifier immédiatement si l’application détecte qu’ils ont été compromis.

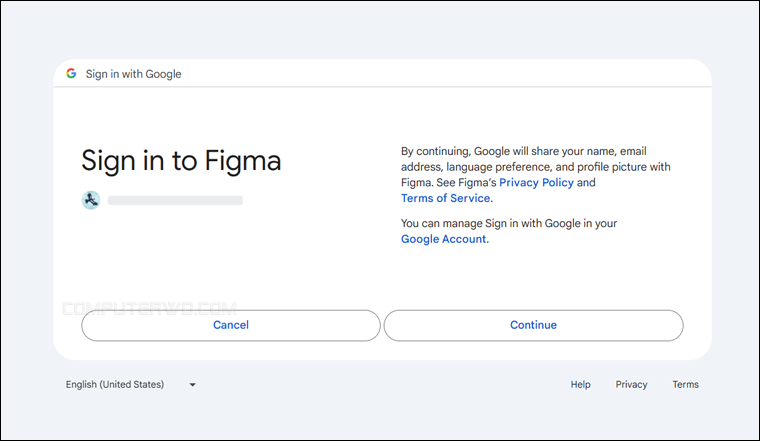

5- S’inscrire sur des sites peu connus avec votre adresse e-mail principale

Ces sites permettent souvent à l’utilisateur de s’abonner à l’aide d’une adresse électronique, ce qui est la solution la plus simple et la plus rapide pour la plupart des utilisateurs, car elle ne nécessite que quelques clics, en particulier si l’abonnement est effectué à l’aide du compte de messagerie principal qui peut déjà être actif sur l’appareil ou connecté à tout moment.

Dans la plupart des cas, lorsque l’on s’abonne avec une adresse électronique, les sites web ou les applications demandent à l’utilisateur de leur donner la permission d’accéder aux informations du compte de messagerie. S’abonner à des applications, des services et des sites web non fiables et non sécurisés en utilisant une adresse électronique est donc une pratique risquée qui expose nos comptes de messagerie au piratage et menace la sécurité et la confidentialité de nos données. Ce risque peut être évité avec un peu d’effort si nous créons un nouveau compte sur le site web ou l’application auquel nous voulons nous abonner au lieu de nous connecter avec notre compte de messagerie principal.

6- Cliquer sur des liens et télécharger des fichiers de sources inconnues

Les escroqueries par hameçonnage sont l’une des méthodes les plus populaires utilisées par les cyberattaquants pour infiltrer les systèmes d’information et voler des données. De nombreuses escroqueries par hameçonnage reposent sur l’envoi de courriels piégés provenant d’adresses usurpant l’identité de personnalités connues ou d’organisations réputées, afin d’inciter les internautes à divulguer certaines de leurs données et informations personnelles sensibles, à télécharger des pièces jointes malveillantes ou à ouvrir des liens vers des sites web malveillants, dans le but d’accéder à leurs données et informations. Lorsqu’une personne clique sur le lien ou télécharge le fichier, les données telles que les mots de passe des courriels, les données des cartes de crédit, les comptes bancaires, etc. deviennent accessibles aux attaquants.

Par conséquent, ne cliquez pas sur un lien qui vous est envoyé par courrier électronique si vous n’êtes pas sûr de sa source, et ne téléchargez aucun fichier ou application inclus dans les pièces jointes de ces types de messages s’il n’est pas envoyé par un tiers de confiance.

Certains signes peuvent vous aider à reconnaître les courriels d’hameçonnage simplement en regardant. En effet, les courriels d’hameçonnage se caractérisent généralement par la présence de fautes d’orthographe dans le contenu du message ou dans l’adresse de l’expéditeur, par exemple, vous pouvez recevoir un courriel prétendant provenir d’Amazon et l’adresse électronique de l’expéditeur se présente comme suit : amaz.on@info.uk. De nombreux courriels d’hameçonnage se caractérisent également par des promesses exagérées, vous annonçant par exemple que vous avez gagné un prix financier important, un appareil électronique perfectionné ou une subvention gratuite et vous demandant de cliquer sur le lien joint pour pouvoir recevoir votre prix ; dans de tels cas, il vous suffit d’ignorer complètement le message et de ne pas interagir avec lui de quelque manière que ce soit ou de le signaler comme spam.

7- Se connecter aux réseaux Wi-Fi publics

L’utilisation de réseaux Wi-Fi publics et la connexion d’ordinateurs à des périphériques et des extensions non fiables pour personnaliser votre compte de messagerie ou accéder à des fonctions avancées telles que le suivi des courriels envoyés font partie des pratiques risquées qui peuvent compromettre votre messagerie.

Les réseaux Wi-Fi publics dans des lieux tels que les cafés, les bibliothèques, les écoles et les rues sont généralement moins sûrs et moins privés en raison de la nature de leur fonctionnement. Vous devriez donc éviter autant que possible de vous connecter à votre messagerie électronique à partir de réseaux Wi-Fi publics, et vous devriez vérifier la présence de logiciels malveillants sur les périphériques et les accessoires avant de les connecter aux ordinateurs ou aux appareils mobiles que vous utilisez pour vous connecter à votre messagerie électronique.

N’oubliez pas que la protection de votre compte de messagerie peut être la clé de la protection de vos informations personnelles, de vos données sensibles, de vos comptes sur d’autres sites web et applications, et de vos appareils eux-mêmes contre les pirates. Si vous découvrez que votre compte de messagerie a été compromis, ne perdez pas de temps et essayez de récupérer le compte, changez le mot de passe et commencez à mettre en œuvre des mesures de sécurité supplémentaires, telles que l’activation de l’authentification à deux facteurs.